В блоге Google вышла занимательная заметка "Learnings from kCTF VRP's 42 Linux kernel exploits submissions", базирующая на их статистике относительно полученных репортов в рамках kCTF (про который мы не однократно писали 1,2,3,4,5). Если вы не знаете, то это специальная программа вознаграждений за найденный уязвимости в GKE (их managed Kubernetes) и нижележащем ядре.

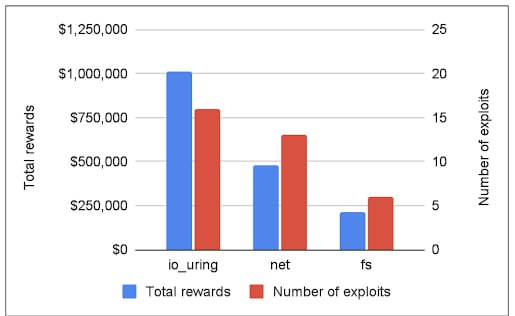

Самый занимательный факт: "60% of the submissions exploited the io_uring component of the Linux kernel (we paid out around 1 million USD for io_uring alone). Furthermore, io_uring vulnerabilities were used in all the submissions which bypassed our mitigations."

В итоге, Google пришел к тому чтобы отключать или ограничивать доступ к io_uring в стоих продуктах =)

Также, все эксплоиты в рамках этой активности они описали в своей "Kernel Exploits Recipes Notebook"! Нам с командой отдельно понравилось, что там четко описываются какие capabilities необходимы для проведения успешной атаки!

А все это уже привело Google к запуску kernelCTF.

>>Click here to continue<<